As principais características de uma Network ACL são:

- Atua no nível da sub-rede (tier): isso significa que as regras se aplicam a todas as VMs que fazem parte daquela camada, mesmo que as máquinas virtuais tenham grupos de segurança e firewall próprios.

- É stateless (sem estado): não arquivar o estado das conexões é o atributo mais importante das redes ACL. A segurança e o controle sobre o tráfego de informações são maiores, pois, mesmo que o usuário tenha permitido tráfego de entrada, também precisará criar uma regra explícita de saída, consentindo o tráfego de resposta, e vice-versa.

- Utiliza regras numeradas: as regras estabelecidas pelos usuários são numeradas e processadas em ordem, do menor para o maior número. O sistema aplica automaticamente a primeira regra que corresponde ao tráfego, ignorando as demais.

- Funciona na lógica de permitir ou negar: o usuário estabelece regras tanto para permitir quanto para negar explicitamente o tráfego.

- Opera por negação implícita: toda a ACL possui um regra padrão, que não pode ser modificada, de negar todo o tráfego que não atenda a nenhum dos quesitos anteriores.

Quando usar uma Network ACL?

Utilizada em conjunto com as regras de saída, a lista de controle de acesso à rede funciona como uma camada de defesa adicional. Sua utilização é indicada para:

- Bloquear tráfego em larga escala: quando o usuário precisa impedir o acesso de um endereço ou de uma faixa de IPs maliciosos a uma sub-rede inteira.

- Reforçar a segmentação de rede: é possível, por exemplo, garantir que uma tier de banco de dados não estabeleça conexão com a internet. Para isso, basta criar uma regra de saída na ACL que negue todo o tráfego de saída para 0.0.0.0/0.

- Exercer controle explícito sobre o tráfego de entrada e saída: um quesito extremamente importante em ambientes de alta segurança.

Configurando a sua network ACL

Como você verá no passo a passo a passo a seguir, trata-se de um processo com três momentos: a criação da lista de ACL, a definição das regras e a associação entre a lista e uma ou mais sub-redes da VPC.

Etapa 1: Criação da lista de ACL

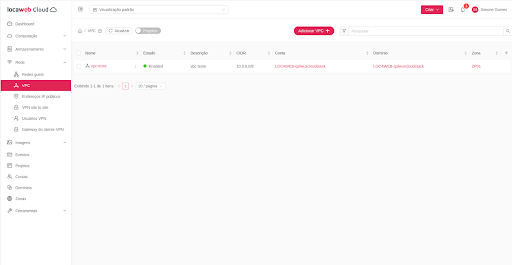

- No painel do Locaweb Cloud, selecione a aba rede e, em seguida, clique em VPC.

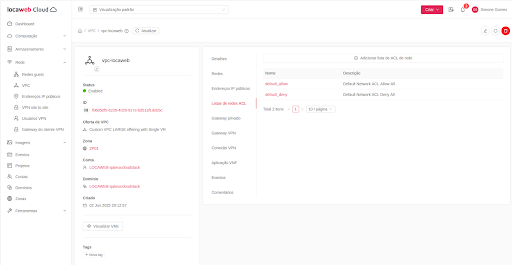

- Então, clique no link com o nome da VPC à qual sua lista será associada.

- Localize e selecione a aba listas de redes ACL.

- Clique no botão adicionar lista de ACL de rede.

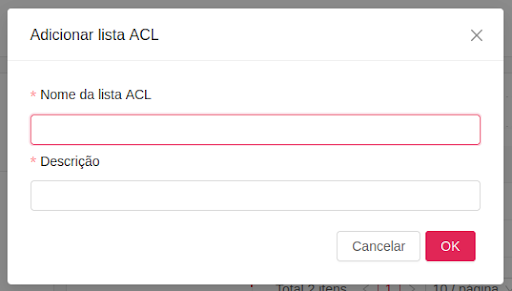

- O próximo passo é preencher o modal com informações sobre a lista a ser criada, conforme orientamos a seguir:

Nome: procure definir um nome descritivo para sua lista.

Exemplo: ACL-Tier-Web, ACL-Restrita-DB).

Descrição: indicando o propósito da lista.

6. Clique em OK ou criar, para concluir o processo.

Etapa 2: adição de regras à sua lista de ACL

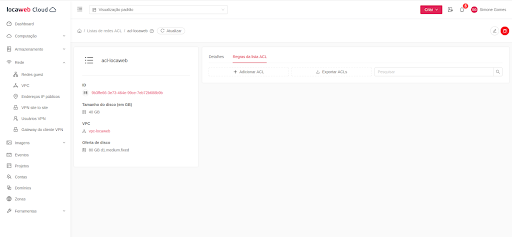

- Na relação de ACLs exibida no painel Locaweb Cloud, clique na lista que você acabou de criar.

- Na área superior direita da tela, selecione a aba adicionar ACL.

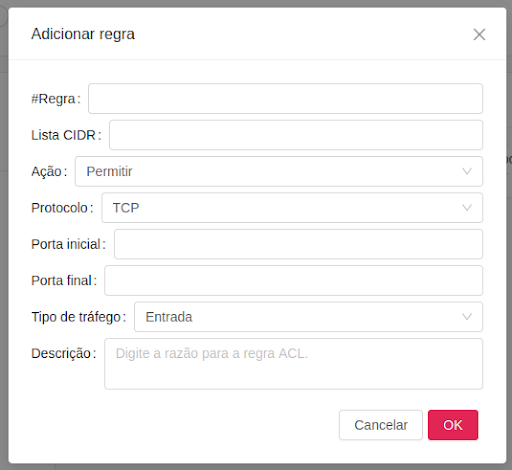

- Em seguida, preencha o modal no qual são indicados os detalhes da regra, conforme as orientações a seguir:

- #Regra: aqui deve ser indicado o número da regra, que também determinará sua ordem de prioridade. Considere sempre que regras com números menores são processadas primeiro.

- Lista CIDR: neste campo, deve ser digitada a faixa de IPs na qual a regra será aplicada. Se o “tipo de tráfego” for entrada, indique o IP de origem; se for saída, o IP de destino. Use 0.0.0.0/0 para “qualquer IP”.

- Ação: o objetivo deste campo é o usuário definir se o tráfego correspondente à regra será permitido ou negado.

- Protocolo: deve ser apontado o protocolo de rede ao qual a regra se aplica, se TCP, UDP, ICMP. A opção ALL aplicará a regra a todos os protocolos.

- Porta inicial: indique a porta inicial do intervalo que você deseja filtrar (ex.: 80). Para uma única porta, esse valor será igual ao da “porta final”.

- Porta final: a porta final do intervalo que você deseja filtrar (ex: 80). Para uma única porta, esse valor será igual ao da “porta inicial”.

- Tipo de tráfego: aqui você indica se a regra irá filtrar o tráfego recebido (entrada), ou originado pela sua rede (saída).

- Descrição (opcional): aqui, você pode ou não escrever uma breve explicação sobre o motivo ou a função desta regra, facilitando o gerenciamento futuro.

Exemplo: permite acesso SSH da rede interna.

4. Para finalizar o processo, clique OK. Sua regra estará salva.

Etapa 3: associação entre a lista de ACL e uma sub-rede

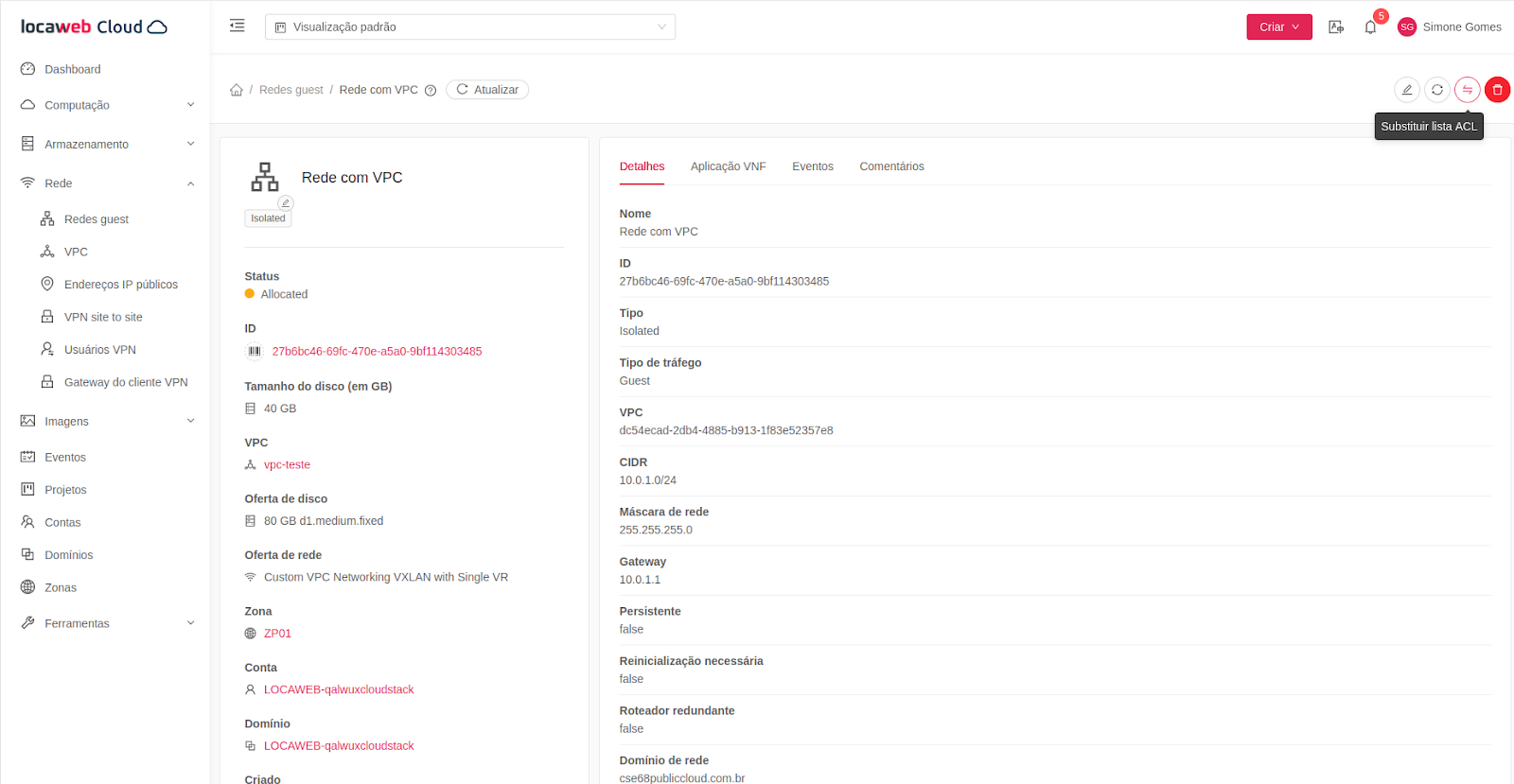

- No painel do Locaweb Cloud, volte para a área de detalhes da sua VPC.

- Em seguida, selecione a aba redes.

3. Agora, localize a sub-rede (tier) à qual serão associadas novas regras.

4. O próximo passo é selecionar o nome da sub-rede desejada ou clicar no ícone de configuração.

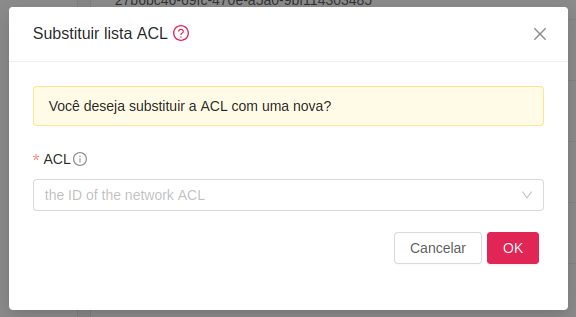

5. Na barra de ferramentas, na área superior direita da tela, clique em substituir lista de ACL.

6. Agora, selecione a nova ACL que você criou e configurou.

7. No modal que verá na sua tela, clique em OK para concluir o processo.

A partir de agora, todo o tráfego de entrada e saída para essa sub-rede (tier) será filtrado de acordo com as regras que você definiu para a nova lista de ACL.

Próximos passos

Conecte na sua rede com VPN site-to-site

Agora que sua rede está protegida com ACLs, você também pode utilizar um recurso que cria um canal de comunicação privado entre redes e servidores. É a VPN site-to-site, que estabelece um túnel criptografado para conectar duas redes, permitindo que servidores físicos e na nuvem se comuniquem de forma prática, eficiente e segura.

Conecte na sua rede com VPN de acesso remoto

Esse é o melhor caminho para fornecer acesso remoto, via internet, sem expor as portas de gerenciamento. A VPN de acesso remoto permite que as equipes acessem e gerenciem VMs de qualquer lugar, com a segurança garantida pelo uso de IP privados, dentro de um túnel seguro.